La protección de la información empresarial es fundamental para garantizar la seguridad y la continuidad del negocio. En este artículo, exploraremos la clasificación de datos de la empresa y los factores que influyen en esta clasificación.

Imagina un pequeño pueblo donde todos los habitantes siembran y cosechan en un jardín comunitario. Cada planta tiene una etiqueta que indica quién puede cosechar de ella: algunas eran para todos, otras solo para los ancianos del pueblo, y algunas más para los niños.

Un día, un forastero llegó al pueblo y, en su entusiasmo, comenzó a cosechar todas las plantas sin prestar atención a las etiquetas. Pronto, los ancianos notaron que sus plantas favoritas estaban vacías y los niños descubrieron que ya no había frutas.

El forastero explicó ante el consejo del pueblo que simplemente estaba emocionado de tener tantas cosas a su alcance. Sin embargo, los ancianos le explicaron que cada planta tenía un propósito específico y que cosechar indiscriminadamente podría afectar a toda la comunidad.

La lección es clara: al igual que en el jardín comunitario, en una empresa no toda la información está destinada para todos. Algunos datos son sensibles y requieren protección, mientras que otros pueden ser compartidos libremente.

Es importante entender respetar las clasificaciones de la información para mantener la seguridad y la armonía, ya sea en un pequeño pueblo imaginario o en el ambiente digital de tu empresa.

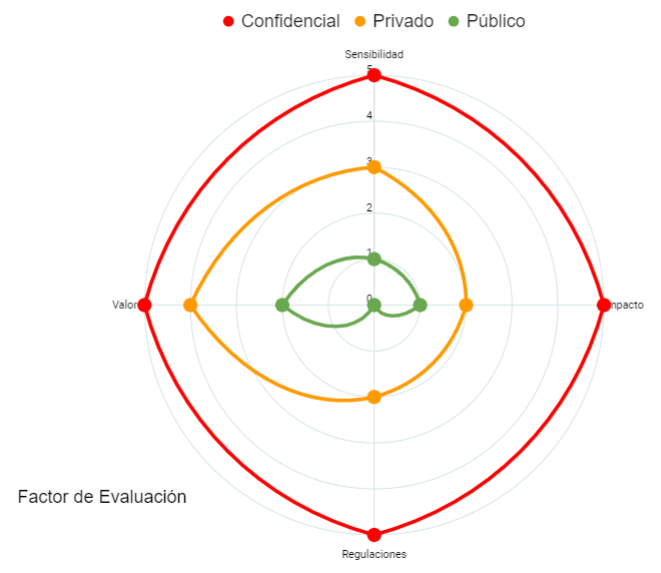

Factores de Clasificación de la información empresarial:

Aunque existen diferentes variables y métodos de clasificación de la información, para este ejercicio queremos plantar una jerarquía basada en los siguientes factores:

Sensibilidad:

El grado de sensibilidad de la información y su importancia para la empresa.

Impacto:

El impacto que tendría la divulgación de la información en la empresa, sus empleados, clientes y socios.

Regulaciones:

Cumplimiento de normas y leyes relacionadas con la privacidad y la protección de datos.

Valor:

El valor comercial o estratégico de la información para la empresa y sus competidores.

Tabla de Clasificación de Información:

|

Factor de Evaluación |

Confidencial |

Privado |

Público |

|

Sensibilidad |

Alta |

Media |

Baja |

|

Impacto |

Severo |

Moderado |

Mínimo |

|

Regulaciones |

Cumplimiento |

Parcial |

No aplica |

|

Valor |

Estratégico |

Significativo |

Limitado |

Si le damos un puntaje específico a cada factor, encontraremos una clasificación gráfica así:

Clasificación de Datos Empresariales Sensibles

Existen muchas formas de clasificar y jerarquizar la información empresarial. Aquí te proponemos una forma sencilla y estándar para manejar los niveles de acceso en tu organización.

Información Confidencial

Corresponden a este grupo los datos altamente sensibles que requieren el más alto grado de protección. Esto puede incluir, entre otros:

- Información financiera confidencial, como estados de cuenta bancarios, registros de transacciones y datos de tarjetas de crédito.

- Datos de clientes, como información de contacto, historiales de compras y detalles de la cuenta.

- Estrategias comerciales y planes de negocios internos.

- Propiedad intelectual, como patentes, secretos comerciales y fórmulas exclusivas.

Recomendaciones:

- Implementar fuertes medidas de seguridad, como cifrado y autenticación de dos factores, para proteger el acceso a esta información.

- Utilizar servicios de seguridad informática, como firewalls avanzados y sistemas de detección de intrusiones, para monitorear y proteger activamente los datos confidenciales.

- Establecer políticas claras de manejo de datos confidenciales y procedimientos de respuesta a incidentes en caso de brechas de seguridad.

Información Privada:

Información interna de la empresa que no es de dominio público pero que no es tan crítica como la confidencial. Ejemplos incluyen:

- Políticas internas de la empresa, manuales de procedimientos y documentos de recursos humanos.

- Comunicaciones internas, como correos electrónicos entre empleados y mensajes de chat.

- Datos de empleados, como registros de nómina, evaluaciones de desempeño y expedientes de empleo.

Recomendaciones:

- Implementar servicios de seguridad informática, como sistemas de prevención de pérdida de datos (DLP) y monitoreo de acceso de usuarios, para proteger la integridad de los datos privados.

- Educar a los empleados sobre las políticas de privacidad y la importancia de proteger la información interna de la empresa.

- Utilizar soluciones de gestión de identidad y acceso para controlar y auditar el acceso a los datos privados por parte de los empleados y terceros.

Información Pública:

Información destinada a ser compartida públicamente y que no requiere protección especial. Algunos ejemplos incluyen:

- Comunicados de prensa y anuncios públicos sobre productos y servicios.

- Información sobre la empresa, como detalles de contacto, horarios de operación y ubicaciones de sucursales.

- Datos generales sobre la industria o el mercado en el que opera la empresa.

Recomendaciones:

- Asegurarse de que la información pública sea precisa, clara y esté actualizada en todos los canales de comunicación.

- Establecer políticas claras sobre qué información se considera pública y cómo debe ser compartida con el público.

- Utilizar servicios de seguridad informática, como análisis de vulnerabilidades y monitoreo de reputación en línea, para proteger la imagen y la reputación de la empresa en entornos digitales.

Conclusiones Sciotec:

Ten en cuenta y distribuye la clasificación adecuada de la información empresarial, la cual es esencial para garantizar su protección y seguridad empresarial.

Al comprender los diferentes niveles de sensibilidad y los factores que influyen en la clasificación, los colaboradores serán más conscientes de su manejo, las empresas pueden implementar medidas de protección adecuadas, incluyendo servicios y sistemas de seguridad informática, y mitigar los riesgos asociados con la divulgación no autorizada de datos sensibles.